Scientific journal

Modern high technologies

ISSN 1812-7320

"Перечень" ВАК

ИФ РИНЦ = 1,279

ASSESSMENT METHOD OF HUMAN-MACHINE INTERFACE SECURITY FOR AN AUTOMATED WORKPLACE OF AN INTEGRATED SECURITY SYSTEM

Введение

При обеспечении процесса охраны объекта для обработки информации используются комплексные аппаратно-программные средства на основе интегрированных систем безопасности (ИСБ). Операторы ИСБ, с одной стороны, являются звеном процесса обработки и управления информационной безопасностью, а с другой – своего рода преобразователями типа представления информации. С помощью анализа восприятий органов чувств оператор получает информацию от автоматизированного рабочего места (АРМ) ИСБ и оценивает ее. В основном это информация визуальная (изображения, текст, характер цвета пиктограмм и частота мигания пиктограмм изображения), а также акустическая звуковая, речевая информация. В настоящее время не существует общепринятых методик оценки целостности, доступности и конфиденциальности информации при ее визуальной и акустической обработке человеком-оператором в человеко-машинном интерфейсе АРМ ИСБ. АРМ ИСБ представляет собой программно-аппаратный комплекс, предназначенный для контроля и управления различными системами безопасности (например, системами видеонаблюдения, контроля доступа, пожарной сигнализации и т.д.) с одного центрального места. АРМ обеспечивает функции оперативного контроля, анализа и реагирования на происходящие события в реальном времени.

Цель исследования – на основании методов ситуационного анализа с использованием экспертных оценок специалистов систем охраны и безопасности сформировать методику оценки защищенности человеко-машинного интерфейса в категориях конфиденциальности, целостности и доступности информационных ресурсов, передаваемых человеку-оператору от АРМ ИСБ.

Материалы и методы исследования

Требования к ИСБ, в том числе и к АРМ ИСБ, нормативно регламентированы в [1, 2]. В публикации [3, с. 148–158] дан общий обзор интероперабильности человеко-машинных интерфейсов (ЧМИ). Организации информационной распределенной среды ИСБ посвящена публикация [4]. Семантическая интероперабельность взаимодействия элементов в сетецентрических системах, в том числе при обеспечении информационной безопасности, анализируется в работах [5-7]. Согласно требованиям по обработке информации операторами АРМ ИСБ, вся информация, полученная или переданная через АРМ, должна быть защищена и обрабатываться в соответствии с требованиями к конфиденциальности, целостности и доступности. Все методики оценки качества восприятия оператором АРМ ИСБ информации можно классифицировать по трем основным типам: эргономические (уровень яркости, контраст изображения, время наблюдения, цветоощущение, шумовой фон и т.д.); психофизиологические (психология оператора, его опыт работы, работоспособность и т.д.); программно-технические (технические средства, информационные технологии и системы обработки информации).

Эргономический подход. Эргономические методики представляют собой совокупность методов и средств, обеспечивающих максимально комфортные условия высокоэффективной и безошибочной деятельности оператора на АРМ в ИСБ. При оценке яркостно-контрастных характеристик изображения следует учесть характеристики естественной и искусственной освещенности [8]. При оценке акустических характеристик также учитываются параметры выбранных средств аудиообработки информации и шумовой фон [9]. Вопросам эргономики АРМ посвящены публикации [10, 11].

Психофизиологический подход подразумевает совокупность методов и решений, основанных на психологии человека, его реакцию на звук, яркость и контраст визуальной информации.

Программно-технический подход представляет собой совокупность требований к техническим и программным средствам, применяемым на АРМ для обработки информации. Современные рабочие места мониторинга систем физической защиты характеризуются высокой степенью автоматизации, специализированными компьютерными интерфейсами, отсутствием внешних органов управления и систем индикации. Вся акустическая и визуальная информация поступает оператору только от персонального компьютера. Пользовательские интерфейсы таких систем определяются требованиями и оцениваются существующими стандартами: ГОСТ Р ИСО 14915–1-2016 «Эргономика мультимедийных пользовательских интерфейсов. Часть 1. Принципы проектирования и структура»; ГОСТ 28195-89 «Оценка качества программных средств. Общие положения». Особое внимание при оценке качества интерфейсов отводится сравнительным характеристикам качества отображаемой информации по отношению к зрительным и слуховым возможностям среднестатистического оператора АРМ ИСБ.

При оценке качества восприятия как визуальной, так и акустической информации оператором на АРМ ИСБ можно использовать и комплексный подход с применением экспертных оценок работы оператора на основе опыта и знаний экспертов. Методы ситуационного анализа (морфологический анализ, метод Дельфи, синектики, двухтурового анкетирования, мозгового штурма и пр.) субъективны, однако для вербальных задач информационной безопасности и субъективного восприятия информации человеком в ЧМИ [5-7] методы экспертных оценок, а также методы нечеткой логики оказываются одними из самых используемых.

В данной работе экспертные оценки были сформированы с использованием в качестве экспертов специалистов управления вневедомственной охраны по Владимирской области. Всего в данной работе были задействованы 16 человек. При обработке экспертных оценок эксперты классифицировались по уровню образования и его профилю, а также стажу работы. Эксперты проводили оценки отдельно друг от друга для обеспечения независимости их мнений.

Результаты исследования и их обсуждение

В данной работе из всех подсистем, которые могут быть задействованы в АРМ ИСБ, рассматриваются только базовые подсистемы, в том числе: охранная сигнализация (ОС); тревожная сигнализация (ТС); система контроля и управления доступом (СКУД); охранное телевидение (СОТ). Прочие подсистемы, которые потенциально могут входить в ИСБ, не рассматриваются. Оценка защищенности информационных ресурсов в АРМ ИСБ производится на основании формальной модели, основанной на экспертных оценках специалистов в данной предметной области.

Каждый эксперт в группе для каждой подсистемы безопасности формулирует виды органолептической информации, получаемой оператором от АРМ ИСБ (табл. 1); для каждого вида такой информации формирует экспертные оценки важности обеспечения целостности, конфиденциальности и доступности, причем в зависимости от уровня подсистемы безопасности (табл. 1); формулирует перечень факторов, влияющих на защищенность информационных ресурсов для конкретной АРМ ИСБ, по разделам: технические; программные; организационные и субъективные факторы для конкретного оператора (табл. 2); формулирует градации и в соответствии с ними дает оценку весовым коэффициентам для факторов, влияющих на защищенность информационных ресурсов для конкретной АРМ ИСБ (табл. 2); дает оценку распределения значимости факторов, влияющих на защищенность информационных ресурсов в АРМ ИСБ, по целостности, конфиденциальности и доступности.

Таблица 1

Оценка важности восприятия информации оператором ИСБ по показателям целостности, конфиденциальности и доступности

|

Индекс j |

Характер восприятия информации оператором ИСБ (индекс j) |

Важность обеспечения целостности (Kj1) |

Важность обеспечения конфиденциальности (Kj2) |

Важность обеспечения доступности (Kj3) |

|

Подсистема охранная сигнализация (ОС) в зависимости от класса охраняемого объекта (А1; А2; А3; Б1; Б2) |

||||

|

1 |

Тревожное извещение о проникновении (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

2 |

Тревожное извещение о проникновении (звук) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

3 |

Тревожное извещение о неисправности ОТС объекта (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,95/0,92/ 0,9/0,85 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,95/ 0,95/0,95 |

|

4 |

Тревожное извещение о неисправности ОТС объекта (звук) (А1; А2; А3; Б1; Б2) |

1/0,95/0,92/ 0,9/0,85 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,95/ 0,95/0,95 |

|

5 |

Тревожное извещение об отсутствии связи с объектом (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

6 |

Тревожное извещение об отсутствии связи с объектом (звук) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

7 |

Тревожное извещение о снятии с охраны под принуждением (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

8 |

Тревожное извещение о снятии с охраны под принуждением (звук) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

9 |

Служебное извещение с объекта (переход на резервное питание, вскрытие объекта вне графика охраны и пр.) (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,85/0,8 |

1/0,95/0,9/ 0,8/0,7 |

1/0,98/0,95/ 0,92/0,9 |

|

10 |

Служебное извещение с объекта (переход на резервное питание, вскрытие объекта вне графика охраны и пр.) (звук) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,85/0,8 |

1/0,95/0,9/ 0,8/0,7 |

1/0,98/0,95/ 0,92/0,9 |

|

11 |

Информация по адресу объекта и его месте расположения (текст, план) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,95/ 0,92/0,9 |

|

12 |

Информация по местам возможного проникновения (текст) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,8/0,7 |

/0,95/0,9/ 0,8/0,7 |

1/0,98/0,95/ 0,92/0,9 |

|

13 |

Информация по режиму работы и график охраны (текст) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,9/0,8 |

|

14 |

Информация по адресам собственников (лиц, отвечающих за прием/снятие с охраны) (текст) (А1; А2; А3; Б1; Б2) |

1/0,9/0,85/ 0,75/0,65 |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,9/0,8 |

|

15 |

Информация по типу, количеству, характеру ТСО на объекте (текст, план объекта) (А1;А2;А3;Б1;Б2) |

1/0,9/0,85/ 0,75/0,65 |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,9/0,8 |

|

Подсистема тревожная сигнализация (ТС) (А1; А2; А3; Б1; Б2) |

||||

|

16 |

Тревожное извещение о нападении (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,99/0,98/ 0,95/0,92 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

17 |

Тревожное извещение о нападении (звук) (А1; А2; А3; Б1; Б2) |

1/0,99/0,98/ 0,95/0,92 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

18 |

Тревожное извещение о неисправности ТС объекта (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,99/0,98/ 0,95/0,92 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

19 |

Тревожное извещение о неисправности ТС объекта (звук) (А1; А2; А3; Б1; Б2) |

1/0,98/0,95/ 0,92/0,9 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,95/ 0,95/0,95 |

|

20 |

Тревожное извещение об отсутствии связи с объектом (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,99/0,98/ 0,95/0,92 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

21 |

Тревожное извещение об отсутствии связи с объектом (звук) (А1; А2; А3; Б1; Б2) |

1/0,99/0,98/ 0,95/0,92 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,98/ 0,98/0,98 |

|

22 |

Служебное извещение с объекта (переход на резервное питание, авария и пр.) (цветовое и текстовое изображение) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,85/0,8 |

1/0,95/0,9/ 0,8/0,7 |

1/0,98/0,95/ 0,92/0,9 |

|

23 |

Служебное извещение с объекта (переход на резервное питание, авария и пр.) (звук) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,85/0,8 |

1/0,95/0,9/ 0,8/0,7 |

1/0,98/0,95/ 0,92/0,9 |

|

24 |

Информация по адресу объекта и его месту расположения (текст, план) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,85/0,8 |

1/0,98/0,95/ 0,92/0,9 |

|

25 |

Информация по местам возможного проникновения (текст) (А1; А2; А3; Б1; Б2) |

1/0,95/0,9/ 0,8/0,7 |

/0,95/0,9/ 0,8/0,7 |

1/0,98/0,95/ 0,92/0,9 |

|

26 |

Информация по режиму работы и график охраны (текст) (А1; А2; А3; Б1; Б2) |

1/0,9/0,85/ 0,75/0,65 |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,9/0,8 |

|

27 |

Информация по типу, количеству, характеру ТСО на объекте (текст, план объекта) (А1; А2; А3; Б1; Б2) |

1/0,9/0,85/ 0,75/0,65 |

1/0,95/0,9/ 0,8/0,7 |

1/0,95/0,9/ 0,9/0,8 |

|

Подсистема контроля и управления доступом (СКУД) классы (4/3/2/1) |

||||

|

28 |

Тревожное извещение об НСД в точке доступа (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,98/ 0,98/0,98 |

|

29 |

Тревожное извещение об НСД в точке доступа (звук) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,98/ 0,98/0,98 |

|

30 |

Тревожное извещение о нарушении графика прохода в точке доступа (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,98/ 0,98/0,98 |

|

31 |

Тревожное извещение о нарушении графика прохода в точке доступа (звук) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,98/ 0,98/0,98 |

|

32 |

Тревожное извещение о нарушении порядка (некорректности) прохода в точке доступа (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,95/ 0,95/0,95 |

|

33 |

Тревожное извещение о нарушении порядка (некорректности) прохода в точке доступа (звук) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,95/ 0,95/0,95 |

|

34 |

Тревожное извещение о неисправности СКУД объекта (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,95/ 0,95/0,95 |

|

35 |

Тревожное извещение о неисправности СКУД объекта (звук) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,95/ 0,95/0,95 |

|

36 |

Тревожное извещение об отсутствии связи с точками доступа СКУД (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,98/ 0,98/0,98 |

|

37 |

Тревожное извещение об отсутствии связи с точками доступа СКУД (звук) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,98/ 0,98/0,98 |

|

38 |

Тревожное извещение о превышении попыток доступа (контроллерами) (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,95/ 0,95/0,95 |

|

39 |

Тревожное извещение о превышении попыток доступа (контроллерами) (звук) (классы 4/3/2/1) |

1/0,98/ 0,95/0,9 |

1/0,95/0,9/0,8 |

1/0,95/ 0,95/0,95 |

|

40 |

Тревожное извещение о попытке использования недействительного идентификатора в СКУД (контроллерами) (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,95/ 0,9/0,8 |

1/0,95/0,9/0,8 |

1/0,95/0,9/0,9 |

|

41 |

Тревожное извещение о попытке использования недействительного идентификатора в СКУД (контроллерами) (звук) (классы 4/3/2/1) |

1/0,95/ 0,9/0,8 |

1/0,95/0,9/0,8 |

1/0,95/0,9/0,9 |

|

42 |

Служебное извещение от точек доступа СКУД (переход на резервное питание и пр.) (цветовое и текстовое изображение) (классы 4/3/2/1) |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

|

43 |

Служебное извещение от точек доступа СКУД (переход на резервное питание пр.) (звук) (классы 4/3/2/1) |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

|

44 |

Информация по точке доступа и ее месту расположения (текст, план) (классы 4/3/2/1) |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

|

45 |

Информация по местам возможного проникновения (текст) (классы 4/3/2/1) |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

|

46 |

Информация по режиму работы и график помещения с точкой доступа СКУД (текст) (классы 4/3/2/1) |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

|

47 |

Информация по типу, количеству, характеру точек доступа на объекте (текст, план объекта) (классы 4/3/2/1) |

1/0,9/0,8 /0,7 |

1/0,9/0,8/0,7 |

1/0,9/0,8/0,7 |

|

Подсистема охранного телевидения (СОТ) тип (3/2/1) |

||||

|

48 |

Тревожное извещение о фиксации движения на периметре объекта (цветовое и текстовое изображение) (тип СОТ 3/2/1) |

1/0,95/0,92 |

1/0,9/0,8 |

1/0,9/0,8 |

|

49 |

Тревожное извещение о фиксации движения на периметре объекта (звук) (тип СОТ 3/2/1) |

1/0,95/0,92 |

1/0,9/0,8 |

1/0,9/0,8 |

|

50 |

Тревожное извещение о фиксации движения внутри объекта (цветовое и текстовое изображение) (тип СОТ 3/2/1) |

1/0,98/0,95 |

1/0,95/0,9 |

1/0,95/0,9 |

|

51 |

Тревожное извещение о фиксации движения внутри объекта (звук) (тип СОТ 3/2/1) |

1/0,98/0,95 |

1/0,95/0,9 |

1/0,95/0,9 |

|

52 |

Тревожное извещение о попытке вскрытия аппаратуры и коммуникации СОТ (цветовое и текстовое изображение) (тип СОТ 3/2/1) |

1/0,98/0,95 |

1/0,95/0,9 |

1/0,95/0,9 |

|

53 |

Тревожное извещение о попытке вскрытия аппаратуры и коммуникации СОТ (звук) (тип СОТ 3/2/1) |

1/0,98/0,95 |

1/0,95/0,9 |

1/0,95/0,9 |

|

54 |

Тревожное извещение о попытке НСД к программным ресурсам СОТ (цветовое и текстовое изображение) (тип СОТ 3/2/1) |

1/0,98/0,95 |

1/0,95/0,9 |

1/0,95/0,9 |

|

55 |

Тревожное извещение о попытке НСД к программным ресурсам СОТ (звук) (тип СОТ 3/2/1) |

1/0,98/0,95 |

1/0,95/0,9 |

1/0,95/0,9 |

|

56 |

Служебное извещение с СОТ (переход на резервное питание, окончание емкости регистратора и пр.) (цветовое и текстовое изображение) (тип СОТ 3/2/1) |

1/0,92/0,9 |

1/0,92/0,9 |

1/0,92/0,9 |

|

57 |

Служебное извещение с СОТ (переход на резервное питание, окончание емкости регистратора и пр.) (звук) (тип СОТ 3/2/1) |

1/0,92/0,9 |

1/0,92/0,9 |

1/0,92/0,9 |

|

58 |

Информация по адресу объекта и его месту расположения, информация титров (дата, время и пр.) (текст, план) (тип СОТ 3/2/1) |

1/0,9/0,8 |

1/0,9/0,8 |

1/0,9/0,8 |

|

59 |

Информация по местам возможного проникновения (текст) (тип СОТ 3/2/1) |

1/0,9/0,8 |

1/0,9/0,8 |

1/0,9/0,8 |

|

60 |

Информация по режиму работы и график охраны (текст) (тип СОТ 3/2/1) |

1/0,9/0,8 |

1/0,9/0,8 |

1/0,9/0,8 |

|

61 |

Информация по типу, количеству, характеру СОТ на объекте (текст, план объекта) (тип СОТ 3/2/1) |

1/0,9/0,8 |

1/0,9/0,8 |

1/0,9/0,8 |

Таблица 2

Весовые коэффициенты для оценки факторов, влияющих на защищенность информационных ресурсов в АРМ ИСБ

|

pi |

ФАКТОРЫ |

Коэффициент pi |

|

Технические факторы |

||

|

p1 |

Размер экрана монитора: 21” и выше / 19” /17” / 15” и ниже |

1,0/0,95/0,9/0,85 |

|

p2 |

Разрешение экрана монитора: 1920 × 1080 и выше / 1600 × 1024/1280 × 720/1024 × 600/800 × 600/800 × 480/640 × 480 |

1,0/0,98/0,95/ 0,9/0,85/0,8 /0,7 |

|

p3 |

Размер минимального элемента пиктограммы пользовательского интерфейса в процентном отношении к размеру экрана: до 20% и выше / до 15% / до 10%/ до 5% / до 1% и менее |

1,0/0,95/0,92/ 0,9/0,85 |

|

p4 |

Яркость и контрастность экрана монитора: отличная / очень хорошая / хорошая/удовлетворительная/плохая / очень плохая (почти ничего не видно) |

1,0/0,92/0,85/ 0,75/0,65/0,5 |

|

p5 |

Уровень звука воспроизведения сообщений в сравнении с уровнем шума в помещении (на сколько дБ звук больше фона): более 15 дБ / более 10 дБ / более 5 дБ / менее 5 дБ |

1,0/0,9/0,8/0,6 |

|

p6 |

Уровень шума в помещении: менее 50 дБ / до 55 дБ/ до 60 дБ/ до 65 дБ/ до 70 дБ/ до 75 дБ/ более 75 дБ/ |

1,0/0,95/0,9/0,8/ 0,7/0,6/0,5 |

|

p7 |

Наличие включенных бытовых аудиовизуальных средств (телевизоры, магнитофоны, планшеты и пр.), отвлекающих внимание операторов: нет/есть/ |

1,0/0,6 |

|

p8 |

Качество естественной освещенности на рабочем месте: отличная / очень хорошая / хорошая/удовлетворительная /плохая / очень плохая (почти ничего не видно) |

1,0/0,92/0,85/ 0,75/0,65/0,5 |

|

p9 |

Качество средств искусственного освещения на рабочем месте: отличное / очень хорошее / хорошее / удовлетворительное /плохое / очень плохое (почти ничего не видно) |

1,0/0,92/0,85/ 0,75/0,65/0,5 |

|

p10 |

Качество функционирования аппаратных средств АРМ ИСБ (наличие отказов, сбоев и пр.): отличное/ очень хорошее / хорошее /удовлетворительное /плохое / очень плохое |

1,0/0,92/0,85/ 0,75/0,65/0,5 |

|

p11 |

Быстродействие СВТ АРМ ИСБ (среднее время задержки реагирования АРМ ИСБ на типовые действия оператора с ПО): менее 0,1 с / менее 0,5с / до 1 с / до 3 с / до 5 с /более 5 с |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p12 |

Срок эксплуатации СВТ: менее 1 года / до 3 лет / от 3 до 5 лет/ от 5 до 8 лет / более 8 лет (в круглосуточном режиме) |

1,0/0,95/0,7/ 0,5/0,3 |

|

p13 |

Наличие постороннего, «мешающего» ПО на АРМ ИСБ, используется ли АРМ ИСБ для выполнения других задач: не имеется / имеется |

1,0/0,7 |

|

Программные факторы ПО |

||

|

p14 |

Имеется ли актуальный сертификат ИСО 27001: да/нет |

1,0/0,85 |

|

p15 |

Апробировано ли данное ПО на других объектах: да/нет |

1,0/0,6 |

|

p16 |

Входит ли ПО АРМ ИСБ в список технических средств безопасности: да/нет |

1,0/0,6 |

|

p17 |

Соответствует ли АРМ ИСБ требованиям ГОСТ Р 57674-2017: полностью соответствует / частично более чем на 50%/ менее чем на 50% / не соответствует |

1,0/0,75/0,55/0,3 |

|

p18 |

Удобство (эргономичность интерфейса): отлично/ очень хорошо / хорошо /удовлетворительно /плохо / очень плохо |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p19 |

Размер детализации объектов отображения информации в интерфейсе ПО АРМ ИСБ: отлично/ очень хорошо / хорошо /удовлетворительно /плохо / очень плохо |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p20 |

Средняя скорость поступления тревожных извещений оператору АРМ ИСБ: до 1 в час / до 5 в час / до 10 в час / до 20 в час / более 20 в час |

1,0/0,95/0,85/ 0,8/0,75 |

|

p21 |

Средняя скорость поступления служебных извещений оператору АРМ ИСБ: до 10 в час / до 20 в час / до 50 в час / до 100 в час / более 100 в час |

1,0/0,95/0,85/ 0,8/0,75 |

|

Организационные факторы |

||

|

p22 |

Количество рабочих мест АРМ ИСБ в помещении: одно / два / более двух |

1,0/0,9/0,75 |

|

p23 |

Загрузка операторов АРМ ИСБ (по задействованным источникам получения информации от подсистем) ИСБ (объем ТСО на рабочем месте): до 200 номеров / до 400 номеров / до 600 номеров/ свыше 600 номеров |

1,0/0,95/0,8/0,65 |

|

p24 |

Дополнительная загрузка операторов АРМ ИСБ (выполнение прочих обязанностей): не имеется / да имеется |

1,0/0,75 |

|

p25 |

Режим непрерывной работы операторов ИСБ: 4-часовая смена / 8-часовая смена / 12-часовая смена / суточный режим |

1,0/0,92/0,7/0,5 |

|

p26 |

Возможность и организации подмены для чередования режима работы и отдыха оператора АРМ ИСБ: есть/нет |

1,0/0,7 |

|

Субъективные факторы оператора |

||

|

p27 |

Наличие опыта (стажа) работы с ПО АРМ ИСБ у оператора: более 5 лет / до 5 лет / до 3 лет/ до 1 года / до 0,5 года /менее 1 месяца |

1,0/0,95/0,92/ 0,85/0,75/0,6 |

|

p28 |

Наличие подготовки и качество знания интерфейса ПО АРМ ИСБ оператором: отличное / очень хорошее / хорошее /удовлетворительное /плохое / очень плохое |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p29 |

Возраст оператора: до 18 лет / до 30 лет / до 50 лет /до 65 лет/ свыше 65 лет |

1,0/0,95/0,85/ 0,75/0,6 |

|

p30 |

Качество слуха оператора: отличное/ очень хорошее / хорошее /удовлетворительное /плохое / очень плохое |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p31 |

Качество зрения оператора: отличное/ очень хорошее / хорошее /удовлетворительное /плохое / очень плохое |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p32 |

Общее состояние здоровья оператора: отличное/ очень хорошее / хорошее /удовлетворительное /плохое / очень плохое |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p33 |

Психоэмоциональное состояние на момент смены, самочувствие оператора: отличное/ очень хорошее / хорошее /удовлетворительное / плохое / очень плохое |

1,0/0,9/0,85/ 0,75/0,65/0,5 |

|

p34 |

Уровень недопущения проявления вредных привычек и дисциплинированности (склонность спать на рабочем месте, употреблять спиртные напитки): очень высокий / высокий / средний / низкий / очень низкий |

1,0/0,9/0,7/ 0,6/0,5 |

|

p35 |

Уровень исполнительности оператора: очень высокий / высокий / средний / низкий / очень низкий |

1,0/0,9/0,7/ 0,6/0,5 |

Для анализа защищенности информации человеко-машинного интерфейса в АРМ ИСБ предлагается следующий алгоритм действий.

1. При проведении обследования (аудита) конкретного АРМ ИСБ определяются классы (типы) подсистем ИСБ и из таблицы 1 выбирают значения: (Kj1) – важности обеспечения целостности; (Kj2) – конфиденциальности; (Kj3) – доступности. Если какой-то подсистемы в АРМ ИСБ нет, то ее не учитывают. Если какой-то органолептической информации от подсистемы ИСБ в ПО АРМ ИСБ нет, то ее также не учитывают (строки в таблице 1).

2. При проведении обследования (аудита) конкретного АРМ ИСБ определяют конкретные градации проявления факторов по каждому пункту таблицы 2 и определяют весовые коэффициенты для оценки факторов, влияющих на защищенность информационных ресурсов в АРМ ИСБ для каждого pi.

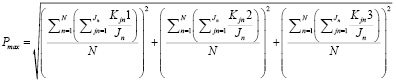

3. Максимально достижимая защищенность для АРМ ИСБ может быть определена как:

(1)

(1)

где n=1…N – количество подсистем безопасности; Kjn1; Kjn2; Kjn3 – весовые коэффициенты по целостности, конфиденциальности и доступности для n-ой подсистемы безопасности; Jn – это количество строк из таблицы 1 по каждой из подсистем безопасности, которые используются (если органолептической информации от подсистемы нет, то ее не учитывают).

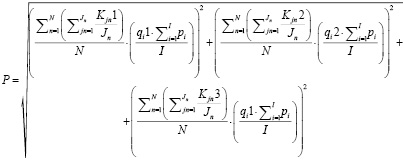

4. Для конкретного АРМ ИСБ максимальная защищенность будет определяться по (1) при условии, что ∀pi = 1. Защищенность информации для АРМ ИСБ определяется как евклидово расстояние в пространстве критериев целостности, конфиденциальности и доступности:

(2)

(2)

где значения pi берутся из таблицы 2, а значения qj1; qj2; qj3 берутся из таблицы 3.

5. Для окончательной оценки нужна нормировка, тогда реальная защищенность будет такова:

PAPM = P / Pmax . (3)

При рассмотрении АРМ ИСБ необходимо учитывать, все ли подсистемы безопасности задействованы в ИСБ и каковы уровень (масштаб) и важность подсистемы ИСБ. Для этого реальную подсистему ИСБ необходимо классифицировать согласно требованиям нормативных документов по каждой из подсистем безопасности. Для подсистем охранной и тревожной сигнализации уровень определяется классом охраняемых объектов [12]. В зависимости от стоимости защищаемых предметов и ценностей на объекте, общественной значимости объекта, последствий от возможных посягательств на объект защиты все охраняемые объекты классифицируются по убыванию важности по классам А1; А2; А3; Б1; Б2. Для подсистемы СКУД согласно [13] выделяют по убыванию уровня и важности классы СКУД 4; 3; 2; 1. Для подсистемы СОТ бывают 1-я, 2-я, 3-я группы по убыванию сложности и важности по пункту 5.2.2 нормативного документа [14].

Таблица 3

Распределение значимости факторов, влияющих на защищенность информационных ресурсов в АРМ ИСБ, по целостности, конфиденциальности и доступности

|

pi |

Обеспечение целостности (qj1) |

Обеспечение конфиденциальности (qj2) |

Обеспечение доступности (qj3) |

|

p1 |

0,8 |

1,0 |

0,8 |

|

p2 |

0,8 |

1,0 |

0,8 |

|

p3 |

0,9 |

1,0 |

0,9 |

|

p4 |

0,8 |

1,0 |

0,8 |

|

p5 |

0,9 |

1,0 |

0,9 |

|

p6 |

0,95 |

0,9 |

0,8 |

|

p7 |

0,8 |

0,9 |

0,8 |

|

p8 |

0,8 |

1,0 |

0,8 |

|

p9 |

0,8 |

1,0 |

0,8 |

|

p10 |

0,7 |

0,9 |

0,8 |

|

p11 |

0,9 |

0,9 |

0,6 |

|

p12 |

0,7 |

0,8 |

0,7 |

|

p13 |

0,8 |

0,8 |

0,8 |

|

p14 |

0,95 |

0,95 |

0,95 |

|

p15 |

0,9 |

0,9 |

0,9 |

|

p16 |

0,9 |

0,9 |

0,9 |

|

p17 |

0,9 |

0,9 |

0,9 |

|

p18 |

0,95 |

1,0 |

0,85 |

|

p19 |

0,95 |

1,0 |

0,9 |

|

p20 |

0,9 |

1,0 |

0,8 |

|

p21 |

0,85 |

1,0 |

0,9 |

|

p22 |

0,95 |

0,95 |

0,95 |

|

p23 |

0,75 |

0,95 |

0,75 |

|

p24 |

0,85 |

0,9 |

0,75 |

|

p25 |

0,85 |

0,95 |

0,85 |

|

p26 |

0,85 |

0,95 |

0,85 |

|

p27 |

0,85 |

0,95 |

0,9 |

|

p28 |

0,85 |

0,95 |

0,9 |

|

p29 |

0,85 |

0,95 |

0,9 |

|

p30 |

0,85 |

0,95 |

0,9 |

|

p31 |

0,85 |

0,95 |

0,85 |

|

p32 |

0,85 |

0,95 |

0,85 |

|

p33 |

0,85 |

0,95 |

0,85 |

|

p34 |

0,8 |

0,85 |

0,8 |

|

p35 |

0,85 |

0,95 |

0,85 |

Представленные в таблицах 1–3 коэффициенты являются обобщенными от группы экспертов субъективными ранжированными оценками, представленными в нормированном виде от 0 до 1 в 20 градациях, то есть с шагом в 0,05. Чем ближе значение показателя к 1, тем более важно обеспечение показателя для выбранного информационного ресурса. Данная таблица для разных АРМ ИСБ, на которых используется одно и то же программное обеспечение, является единой. Методом экспертных оценок была составлена таблица 2 для учета особенностей конкретного оператора и конкретного рабочего места АРМ ИСБ. В таблице 2 представлены весовые коэффициенты факторов, влияющих на защищенность информационных ресурсов в АРМ ИСБ, в которых были учтены технические, программные, организационные, субъективные факторы конкретного оператора. Для оценки защищенности ЧМИ конкретного рабочего места АРМ ИСБ в пространстве параметров целостности, конфиденциальности и доступности методом экспертных оценок была составлена таблица распределения значимости факторов, влияющих на защищенность информационных ресурсов в АРМ ИСБ (табл. 3). На основании предлагаемой методики для одних и тех же организационных условий и типов операторов АРМ ИСБ была проведена оценка человеко-машинных интерфейсов для АРМ ИСБ «Орион-Про вер.1.20.3.8» (www.bolid.ru); ИСБ «РУБЕЖ-08 вер.3.5.1» (www.sigma-is.ru); ИСБ «Кодос» (www.kodos.ru). Реальных объектов, на которых при одних и тех же условиях «параллельно» установлены разные АРМ ИСБ, не существует по экономическим соображениям. Поэтому апробация результатов была частично виртуальной, т.е. виртуально одинаковыми для разных типов ПО АРМ ИСБ по таблице 2 устанавливались технические, организационные и субъективные факторы. Исходные данные по факторам таблицы 1 и программные факторы по таблице 2 соответствовали разным типам программного обеспечения АРМ ИСБ. Всего анализировались три типа разных начальных виртуально установленных организационных условий и типов операторов АРМ ИСБ (идеальные условия, средние условия и максимально плохие условия). При этом средняя разница в определении нормированного значения оценки защищенности ЧМИ для разных типов используемого ПО составила около 7%, а максимальная разница – 13% для «средних» условий (когда принимались средние значения технических, организационных и субъективных факторов по таблице 2 и исходных данных по факторам таблицы 1). Данные результаты в целом согласуются с субъективным мнением экспертов, которые их оценивали.

Наиболее объективно достоверность результатов применения указанной методики для разных типов АРМ ИСБ оценивается статистически как результат сравнения доли несанкционированных проникновений именно по вине ЧМИ между оператором и конкретным типом АРМ СПИ. При этом можно оценивать очень схожие по условиям объекты с разными АРМ ИСБ или прогнозировать на длительный период состояние защищенности ЧМИ (долю вероятных проникновений по вине ЧМИ) и сравнивать результаты прогноза с фактическим состоянием по окончании периода. Оба варианта вызывают сложности, так как требуют значительного времени сбора данных. Вероятность посягательства на среднестатистический объект защиты составляет несколько попыток в год, а вероятность несанкционированного доступа по вине ЧМИ – несколько процентов от попыток посягательств. Причем за время сбора данных состояние исходных данных может значительно измениться. Другим способом оценки достоверности результатов является корреляция данных расчетов с экспертными мнениями специалистов.

Заключение

Рассмотренные в работе формальная модель и обобщенная методика оценки защищенности информации при ее обработке оператором в АРМ интегрированной системы безопасности являются простым и понятным инструментом, с помощью которого можно оценивать: качество организации работы АРМ ИСБ на конкретном рабочем месте; качество подготовки и работы конкретных операторов; надежность обеспечения физической защиты конкретного объекта; сравнивать между собой разнообразные типы программного обеспечения АРМ ИСБ и выполнять другие задачи. При практическом использовании следует периодически применять данную методику оценки для выявления тенденций и динамики изменения защищенности информационных ресурсов в процессе эксплуатации АРМ ИСБ.

Предлагаемая методика путем расширения экспертных оценок может быть адаптирована для анализа защищенности информации при ее обработке не только для АРМ ИСБ, но и в центрах пожарного мониторинга в системе МЧС, а также для АРМ систем централизованного видеонаблюдения и т.д.

Библиографическая ссылка

Тельный А.В., Монахов М.Ю., Николаев А.В., Матвеева Е.А. МЕТОДИКА ОЦЕНКИ ЗАЩИЩЕННОСТИ ЧЕЛОВЕКО-МАШИННОГО ИНТЕРФЕЙСА ДЛЯ АВТОМАТИЗИРОВАННОГО РАБОЧЕГО МЕСТА ИНТЕГРИРОВАННОЙ СИСТЕМЫ БЕЗОПАСНОСТИ // Современные наукоемкие технологии. 2025. № 1. С. 67-77;URL: https://top-technologies.ru/en/article/view?id=40279 (дата обращения: 07.06.2026).

DOI: https://doi.org/10.17513/snt.40279