Введение

Рост числа и сложности сетевых атак на фоне геополитической нестабильности повышает спрос на эффективные средства обнаружения угроз.

Современные open-source решения, такие как Arkime, Zeek, Suricata и Wazuh, обладают широким набором возможностей для мониторинга сетевой активности, анализа трафика, обнаружений аномалий [1]. Коммерческие решения остаются недоступными для многих небольших компаний из-за высокой стоимости лицензий, сложности внедрения и требований к квалификации персонала.

Результаты исследования позволяют с уверенностью утверждать, что система Arkime может конкурировать с коммерческими продуктами для специфических задач, предоставляя мощные инструменты для мониторинга и исследования сетевых инцидентов. Arkime является наиболее подходящим для создания универсальной системы ретроспективного анализа, так как представляет собой комплекс множества инструментов, распространяемых по свободной лицензии [2, с. 60].

По совокупности критериев Arkime имеет ряд достоинств: открытый исходный код, поддержка некоммерческого использования, наличие возможности воспроизведения трафика и анализа прикладных протоколов, а также полнотекстового поиска по пакетам и интеграции с внешними источниками угроз. Arkime является представителем класса систем NTA (Network Traffic Analysis), которые предназначены для глубокого пассивного мониторинга, анализа, сбора и индексации всего сетевого трафика в режиме реального времени. Как правило, анализаторы сетевого трафика имеют модульную структуру. Это обусловлено тем, что со временем появляются новые протоколы, и их необходимо поддерживать [3]. Такой подход обеспечивает долгосрочную поддержку разнообразных технологий и адаптивность Arkime к эволюции сетевой среды.

Для обнаружения компьютерных атак в основном используются сигнатурные анализаторы сетевого трафика, эффективность которых ограничена полнотой базы решающих правил обнаружения известных информационных воздействий [4]. В отличие от них, платформа Arkime реализует подход, основанный на полном захвате трафика и ретроспективном анализе, позволяя находить скрытые индикаторы компрометации в отсутствие заранее известных сигнатур.

В работе проведено экспериментальное исследование: развернута тестовая среда, реализован сбор и анализ трафика с использованием методов DPI (Deep Packet Inspection-глубокая инспекция пакетов) и метаданных, протестированы сценарии обнаружения, включая C2-активность, сигнатурный анализ и интеграцию с внешними источниками угроз.

Глубокий анализ пакетов (DPI) – классический метод классификации трафика, который фокусируется на полезной нагрузке [5]. При помощи DPI решаются такие задачи, как выделение групп пользователей по трафику, выделение приложений, а также отдельных функций приложений [6].

В рамках исследования были проверены следующие функциональные возможности платформы Arkime: анализ захваченного трафика (PCAP-анализ), выявление известных угроз на основе индикаторов компрометации из готовых файлов трафика, настройка информационных дашбордов, обнаружение атак типа Command Control (C2), проверка файлов через интеграцию с VirusTotal, поиск сессий по заданным метаданным.

Цель исследования – оценить возможности платформы с открытым исходным кодом Arkime для обнаружения и расследования сетевых атак.

Материалы и методы исследования

В ходе исследования была развернута тестовая лаборатория на базе операционной системы Ubuntu с установленной платформой Arkime и целевыми системами Windows 11 и Windows Server 2008. Для сбора и анализа данных использовались методы глубокого анализа пакетов и метаданных. Методы, основанные на анализе сетевого трафика, позволяют выявлять атаки в режиме реального времени, анализируя заголовки и содержимое сетевых пакетов [7, с. 56]. Полноценное расследование инцидентов невозможно без централизованного сбора, хранения и индексации сетевых данных, включая PCAP-файлы [8]. Для эмуляции атак используем заранее записанные PCAP-файлы, воспроизводимые в сеть с помощью утилиты tcpreplay. Трафик доставляется на целевые системы, а сенсор Arkime на Ubuntu пассивно захватывает его через виртуальный интерфейс типа VMXNET3, настроенный на использование режима AF_PACKET, что является необходимым условием для эффективного захвата сетевых пакетов. Arkime индексирует пакеты, извлекает сессии, файлы и метаданные, обеспечивая основу для ретроспективного расследования. Тестирование включает восстановление атак по PCAP-файлам, проверку обнаружения вредоносного программного обеспечения и оценку эффективности инструментов мониторинга в сценариях, приближенных к реальным. Использованы инструменты глубокой проверки пакетов DPI – обеспечивают стопроцентную прозрачность сети, преобразуя необработанные метаданные в читаемый формат [9]. В DPI, помимо изучения заголовков пакетов, все содержимое каждого пакета сравнивается с набором сигнатур, чтобы проверить, не обнаружена ли какая-либо сигнатура в пакете [10].

Алгоритмы тестирования и математическая модель анализа

Для формализации процесса анализа представим работу платформы Arkime как систему преобразования сетевого трафика в структурированное пространство признаков. Сетевой трафик представим как временной ряд пакетов:

T = {p1, p2, …, pn},

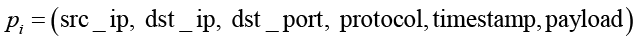

где каждый пакет pi характеризуется набором атрибутов:

,

,

что определяет его положение в многомерном пространстве. Здесь src_ip, dst_ip – IP-адреса источника и назначения соответственно, dst_port – порт назначения, protocol – тип протокола, timestamp – время захвата пакета, payload – полезная нагрузка (полезные данные, которые передаются) в сети.

Алгоритм платформы Arkime выполняет следующие ключевые преобразования:

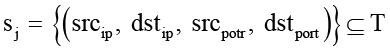

1. Группировка пакетов в сессии (соединения): Сессия sj определяется как множество пакетов, связанных одинаковой четверкой параметров:

.

.

Это эквивалентно разбиению множества T на непересекающиеся подмножества по отношению эквивалентности.

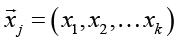

2. Извлечение признаков и построение векторного описания. Для каждой сессии вычисляются числовые и категориальные признаки: длительность ∆t, количество пакетов Np, объем передаваемых данных V (в байтах), тип протокола прикладного уровня (HTTP, DNS, SMB и др.), наличие сигнатур из базы Emerging Threats. Эти признаки образуют вектор

,

,

который используется для последующей классификации и поиска аномалий.

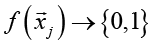

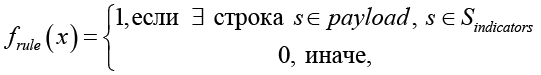

3. Обнаружение угроз как задача бинарной классификации. Процесс детектирования может быть сформулирован как функция решения

,

,

где f – правило, основанное на наличии индикаторов компрометации.

В случае сигнатурного анализа используется детерминированная функция:

,

,

где Sindicators – множество индикаторов компрометации.

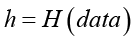

4. Хеширование и идентификация объектов. Файлы, извлекаемые из трафика, отображаются в однозначный цифровой идентификатор – хэш. При использовании VirusTotal это реализуется как отображение:

,

,

.

.

Таким образом, платформа Arkime функционирует не только как программный комплекс, но и как система, реализующая математические модели обработки данных.

Результаты исследования и их обсуждение

После запуска системы начинается захват трафика, который становится доступен для просмотра в веб-интерфейсе Arkime.

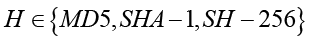

Обнаружение угроз в сетевом дампе

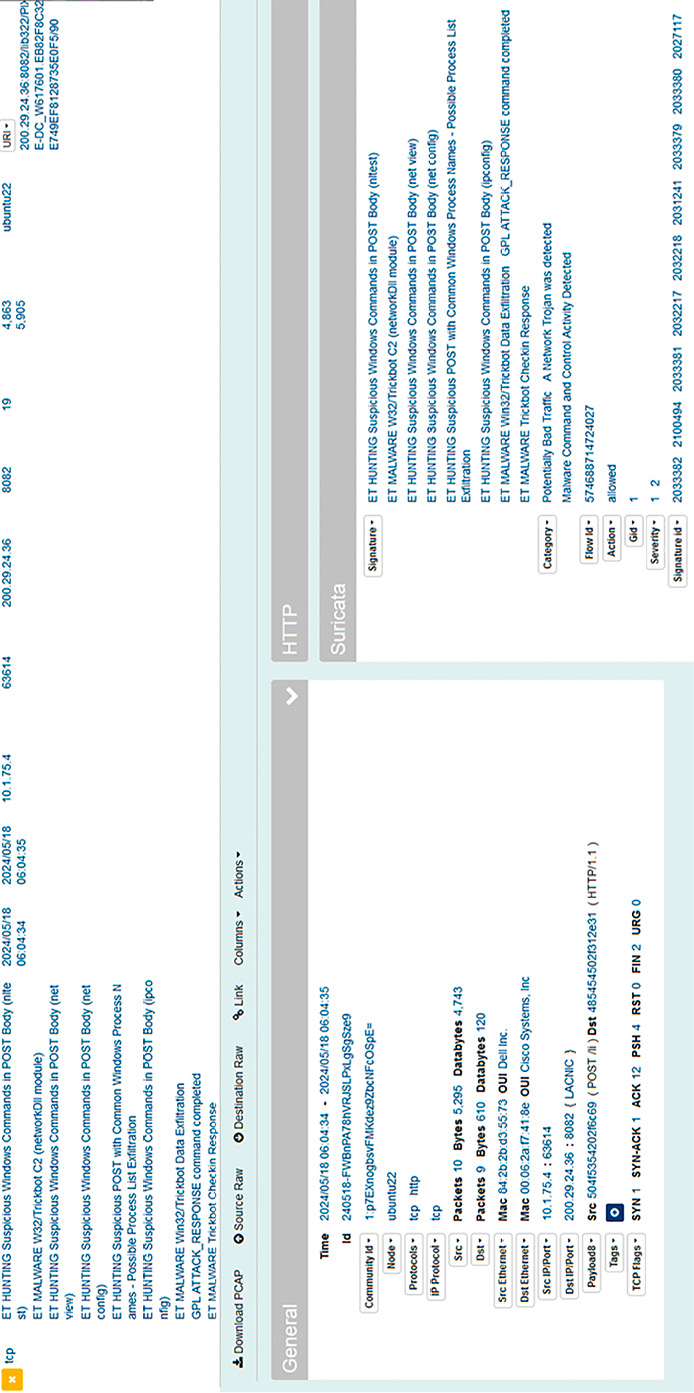

Для анализа угроз использовался заранее записанный файл трафика signatures.pcap, загруженный в Arkime. Платформа индексирует трафик, извлекает файлы и выявляет известные индикаторы компрометации. Для эмуляции атаки в лабораторной среде использована утилита tcpreplay. Для эмуляции трафика командой sudo tcpreplay –M 10 –I ens 192 signatures.pcap. производится воспроизведение пакетов из файла signatures.pcap через сетевой интерфейс ens192 на скорости, в 10 раз превышающей скорости захвата. Полученные сигнатурные инциденты представлены на рис. 1.

Система осуществила глубокий анализ сетевого трафика, включая типы протоколов, IP-адреса отправителя и получателя, используемые порты, длительность сеансов и содержимое заголовков сетевых протоколов (только для незашифрованных протоколов). При воспроизведении трафика из файла signatures.pcap, система зафиксировала 82 события, включая сканирование портов с помощью nmap, эксплуатацию уязвимостей и передачу вредоносных файлов (рис. 1).

Рис. 1. Список обнаруженных сетевых инцидентов в файле signatures.pcap Примечание: составлен авторами по результатам данного исследования

Рис. 2. Сетевая активность, связанная с выполнением команд злоумышленником Примечание: составлен авторами по результатам данного исследования

На скриншоте представлен перечень угроз, включающий соединение с ботнетом Emotet, попытку эксплуатации уязвимости EternalBlue, загрузку исполняемого файла, подозрительный ответ от хоста и аномальный User-Agent.

Анализ C2-активности

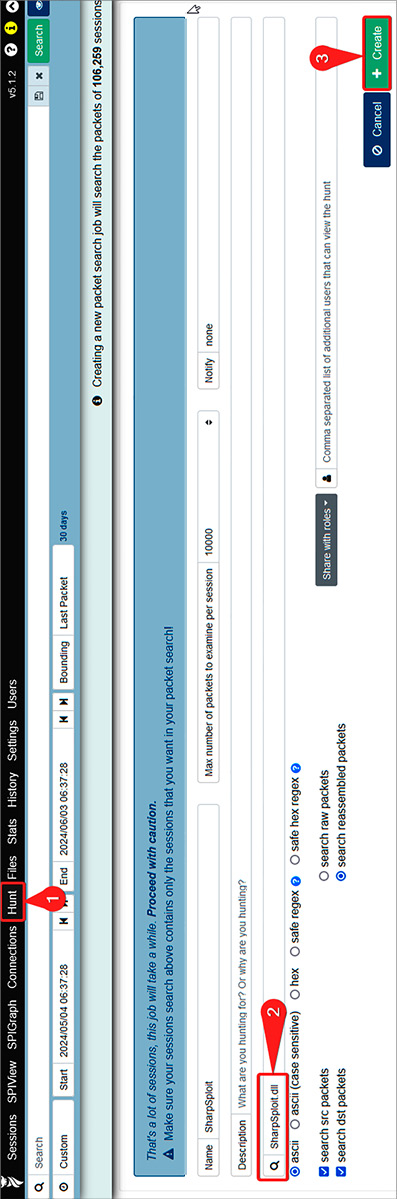

Анализ статистических и временных характеристик сетевого трафика позволяет выявлять аномалии, связанные с C2-коммуникациями и эксфильтрацией данных. Arkime позволяет выявлять атаки, использующие технику команд и управления (C2), путем анализа сетевых сессий на наличие характерных шаблонов, таких как ключевые слова DownloadFile, SharpSploit.dll и других типовых индикаторов C2-активности.

Не каждая аномалия в сетевом трафике представляет собой угрозу информационной безопасности. Для повышения точности определения неправомерных действий внутри защищенного периметра сети необходимо учитывать множество факторов: источники и причины сетевых аномалий, количество аномалий и их потенциальную связь между собой [11, с. 46].

В тестовой среде моделировалось C2-взаимодействие, которое представляет собой контролируемую имитацию подключения, компрометирующего ПО к командному серверу, воспроизводящую типичное поведение реальных вредоносных программ для целей анализа и обнаружения. В демонстрационном сценарии воспроизводится сетевая активность для C2-взаимодействия, нацеленного на контроллер домена. Для этого с помощью утилиты tcpreplay в сеть отправляется заранее записанный трафик sharpsploit_cnc.pcap, имитирующий обращение компрометированной системы к удаленному серверу управления. Воспроизведенный сценарий соответствует типичной цепочке атаки: получение жертвой фишингового письма, переход по вредоносной ссылке, загрузка вредоносного программного обеспечения и установления С2-канала. Представленный ниже пример демонстрирует имитацию атаки, направленной на контроллер домена, с последующим обнаружением подозрительной активности средствами Arkime.

Для тестирования систем обнаружения вторжений часто используется метод воспроизведения реального сетевого трафика с помощью инструментов, таких как tcpreplay, которые позволяют инжектировать ранее захваченные PCAP-файлы в сеть с заданной скоростью и через указанный сетевой интерфейс, что обеспечивает воспроизводимость экспериментальных условий и точное моделирование [12, с. 363–364].

Симуляцию сетевой активности атаки осуществим путем воспроизведения записанного трафика с помощью утилиты

tcpreplay: sudo tcpreplay -M 10 -i ens192 sharpsploit_cnc.pcap,

где M задает скорость воспроизведения – 10 Mbps, а ens192 – сетевой интерфейс, через который передается трафик.

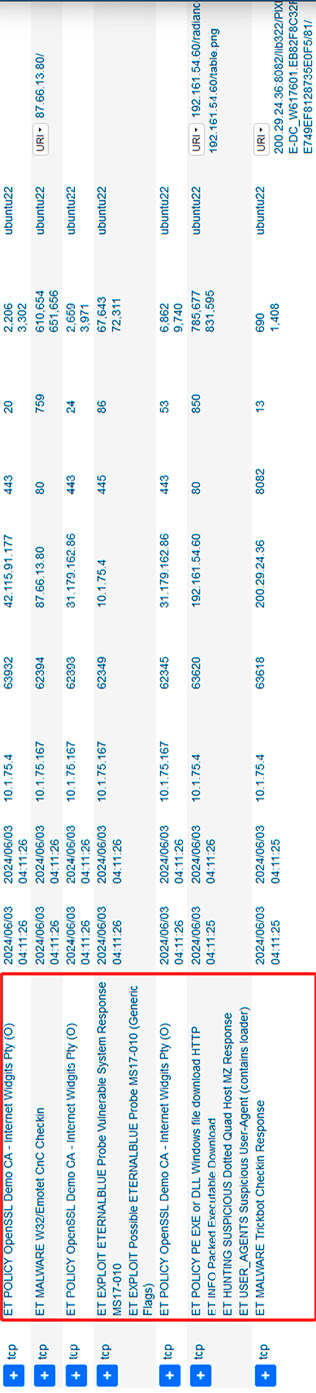

На рис. 2 отображается детализованный анализ сетевой сессии, в которой обнаружены признаки атаки, связанные с использованием банковского трояна TrickBot. В верхней части представлен список сигнатур безопасности от Emerging Threats (ET), отнесенных к категории HUNTING, что указывает на целенаправленное выявление скрытых и малоизвестных угроз. Видны IP-адреса источника и назначения, временные метки, порты, объем захваченного трафика и детали HTTP-запросов, включая тело сообщения, где содержится сам код команд. Сигнатуры ET HUNTING пометили трафик как связанный с банковским трояном TrickBot, используемый для кражи данных.

Данный пример иллюстрирует, как инструменты класса NTA способны обеспечить видимость действий злоумышленника на этапе установления контроля над компрометированной системой.

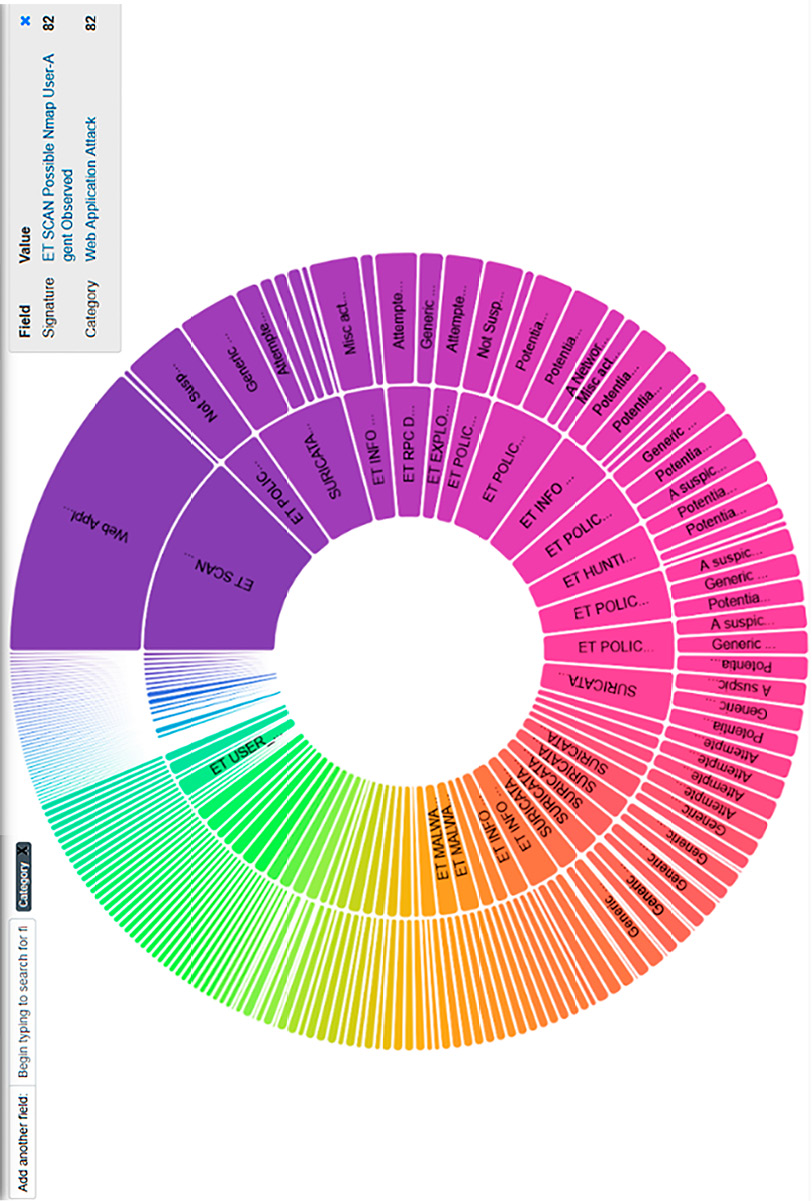

Визуализация сетевых событий с помощью дашборда

Для упрощения анализа сетевого трафика специалист информационной безопасности может использовать визуализацию данных через вкладку SPIGraph в интерфейсе Arkime. Среди миллионов сессий бывает сложно вовремя заметить аномалии или получить целостное представление о происходящем в сети. SPIGraph предоставляет наглядную иерархическую визуализацию сетевых событий, что позволяет быстро выявлять наиболее активные категории угроз и оперативно реагировать на инциденты. В рамках тестового сценария применим фильтры для отбора релевантных сессий и проанализируем структуру событий (рис. 3).

Диаграмма представляет собой солнечный график, где внутренние кольца отражают общие категории инцидентов, а внешние – их детализацию до уровня конкретных сигнатур. Система зафиксировала 82 события, соответствующих сигнатуре ET SCAN Possible Nmap User-Agent, что указывает использование инструмента nmap для сетевого сканирования.

Рис. 3. Визуализация дашборда: сетевые события Примечание: составлен авторами по результатам данного исследования

Помимо сканирования диаграмма выявляет наличие событий, относящихся к категориям: эксплуатация уязвимости, вредоносное программное обеспечение и атаки на веб-приложения, что свидетельствует о комплексном характере атаки, включающем как разведку, так и попытки компрометации. Такая визуализация позволяет быстро оценить распределение угроз и определить наиболее активные векторы атаки.

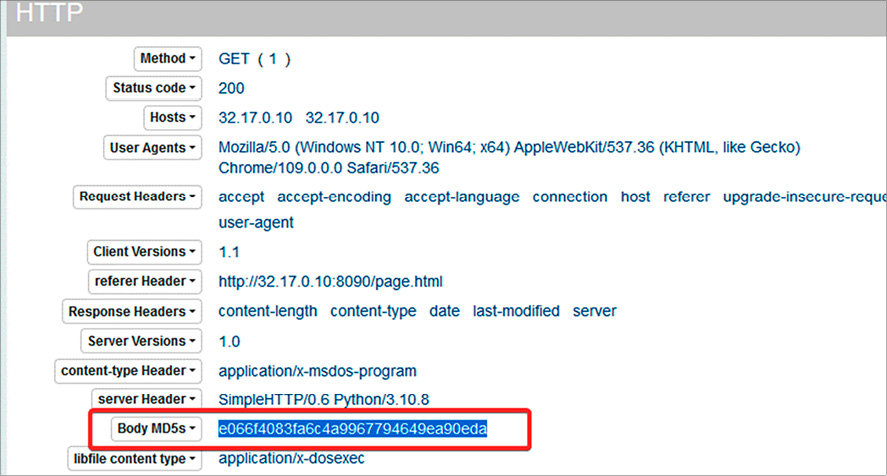

Сценарий интеграции Arkime с VirusTotal для обнаружения вредоносных загрузок

Проверка файлов через Virus Total осуществляется путем извлечения их хэш-суммы из сетевого трафика и последующего сопоставления с антивирусными базами.

Современные платформы (например, Moloch, ныне Arkime) способны автоматически извлекать файлы из протоколов HTTP, FTP и других протоколов, вычислять их хэш-суммы (MD5, SHA1, SHA256) и сохранять их в индексированной базе. Эти хэши позволяют мгновенно составлять объекты с внешними источниками угроз, такими как VirusTotal, ReversingLabs или внутренние репутационные базы, что является ключевым компонентом расследования инцидентов, связанного с вредоносными загрузками [13].

Основное внимание в данном сценарии уделяется мониторингу передачи файлов и использованию хэшей для быстрой идентификации потенциально опасного контента.

Рис. 4. Разбор инцидента Примечание: составлен авторами по результатам данного исследования

Рис. 5. Отчет антивирусного сканирования файла Примечание: составлен авторами по результатам данного исследования

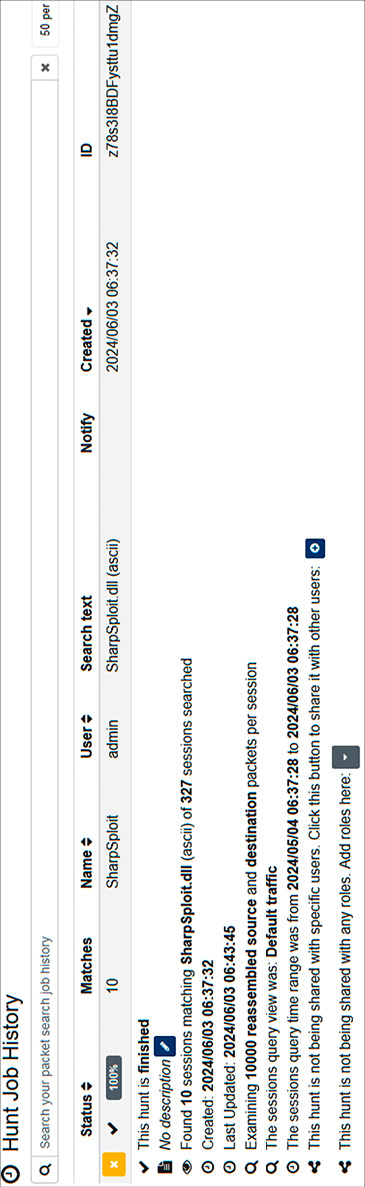

Рис. 6. Модуль Hunt: создание поисковой задачи для выявления сессий, содержащих строку SharpSploit.dll Примечание: составлен авторами по результатам данного исследования

Рис. 7. Визуализация результата поиска по строке SharpSploit.dll Примечание: составлен авторами по результатам данного исследования

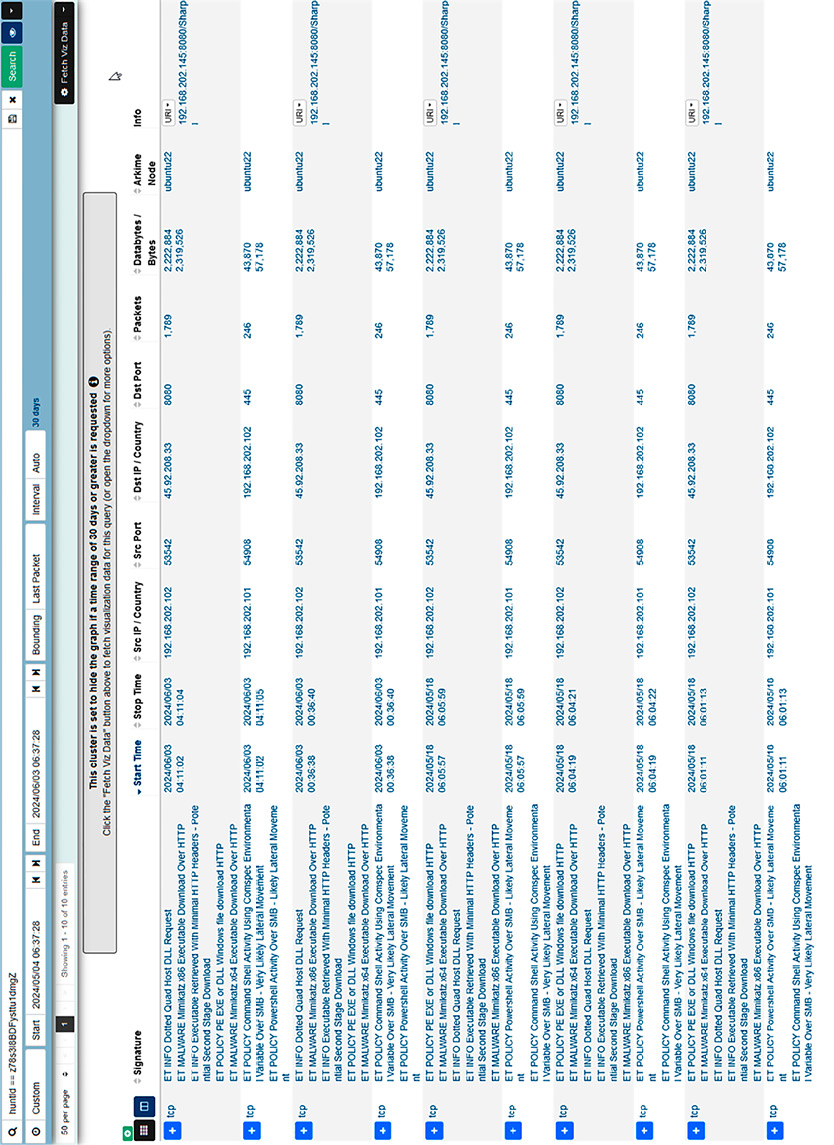

Рис. 8. Анализ сетевого трафика Примечание: составлен авторами по результатам данного исследования

Для безопасного тестирования средств обнаружения вторжений рекомендуется использовать стандартный тестовый файл EICAR, размещенный на официальном сайте eicar.org, который распознается всеми антивирусными продуктами как сигнатура вредоносной программы, не выполняя при этом вредоносных действий. Воспользуемся этим файлом для исследования. Эмуляция атаки выполняется командой: сurl –LO https://secure.eicar.org/eicar.com && ls -lah

В карточке HTTP-сессии в Arkime копирует MD5-хэш файла eicar.com. Хэш файла копируется из интерфейса Arkime и вручную проверяется на сайте VirusTotal для получения вердикта от антивирусных движков.

На рис. 4 представлен анализ HTTP-запроса, в котором видно, что сервер 32.17.0.10:8080 вернул файл с MIME-типом application/x-msdos-program, что соответствует исполняемому файлу для Windows. Arkime автоматически извлекает тело ответа и вычисляет его MD5-хэш-значение. Этот хэш может быть использован для проверки файла на вредоносность вне зависимости от его имени и расширения, что особенно важно при анализе скрытых или обфусцированных загрузчиков.

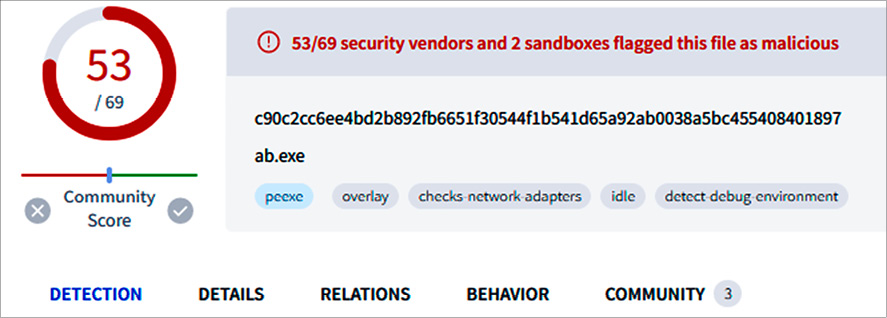

Анализ реального вредоносного файла в трафике

Результаты антивирусного сканирования файла ab.exe с использованием сервиса VirusTotal представлены на рис. 5.

Из 69 антивирусных движков 53 идентифицировали этот файл как вредоносный, что подтверждает корректность механизма хэширования и интеграции. Анализ поведения файла указывает на потенциально вредоносные действия: проверка сетевых и попытка обнаружения среды отладки, что характерно для malware, стремящегося скрыть свое присутствие и оценить окружение.

Поиск сессий по метаданным и содержимому пакетов

Arkime предоставляет модуль Hunt, предназначенный для выполнения глубокого поиска по содержимому сетевых пакетов, включая данные полезной нагрузки, что позволяет обнаруживать признаки вредоносного программного обеспечения, даже если они скрыты в кодировке Base64 (рис. 6).

Для расследования создается задача Hunt в Arkime с поиском строки SharpSploit.dll, после выполнения которой в результатах отображаются все сессии, содержащие указанную строку (рис. 7). По запросу SharpSploit.dll было проанализировано 527 сессий, из которых 10 содержали указанную строку, что свидетельствует о наличии активности в сетевом трафике, связанной с использованием фреймворка SharpSploit-инструмента, который часто используется злоумышленниками для выполнения кода, сбора данных и перемещения по сети. Файл SharpSploit.dll может быть связан с атаками, такими как DLL Hijacking или эксплуатация уязвимостей, в том числе в Microsoft Share Point.

На рис. 8 представлен список сетевых сессий, в которых обнаружены сигнатуры безопасности, указывающие на подозрительную или вредоносную активность.

Сигнатуры указывают на действия, характерные для вредоносного программного обеспечения [14; 15]. Они являются индикаторами компрометации. В частности, можем выделить сигнатуры ETPOLICY Command Shell Activity и ETPOLICY Command Shell Activity и ETINFO Executable Download Over HTTP, которые свидетельствуют о выполнении командной оболочки через сетевые протоколы и о загрузке исполняемых файлов по HTTP. Наличие таких сигнатур указывает на высокую вероятность компрометации системы.

Заключение

Экспериментальное исследование подтвердило, что платформа Arkime обладает функциональностью, соответствующей задачам системы класса NTA. В ходе эксперимента Arkime осуществлял захват и анализ сетевого трафика в режиме, имитирующем реальное время, при воспроизведении заранее записанных атак с помощью утилиты tcpreplay. Были успешно продемонстрированы ее ключевые возможности: захват и декодирование сетевого трафика, автоматическое извлечение передаваемых файлов и вычисление хэш-сумм, выявление известных угроз на основе анализа индикаторов компрометации из готовых дампов трафика, обнаружение аномальной активности, характерной для C2-взаимодействия, идентификации передачи вредоносных файлов и их проверка через интеграцию VirusTotal, а также поиск сессий по заданным строкам с использованием модуля Hunt и визуализация сетевых событий через настраиваемые дашборды и интерактивную карту взаимодействия.

Платформа Arkime предоставляет администраторам и аналитикам средства для оперативного обнаружения угроз, расследования инцидентов и выполнения базовых требований информационной безопасности. Благодаря открытому исходному коду и низким аппаратным требованиям, Arkime представляет собой экономически обоснованную альтернативу коммерческим NTA-решениям, особенно для организаций с ограниченным бюджетом. Его внедрение позволит расширить возможности сетевого мониторинга и повысить защищенность информационной инфраструктуры без значительных финансовых затрат.

Конфликт интересов

Финансирование

Библиографическая ссылка

Фейламазова С. А., Абдуразакова З. Ш., Муртузалиева А. А. ПОДХОДЫ К ОБНАРУЖЕНИЮ И РАССЛЕДОВАНИЮ СЕТЕВЫХ АТАК С ПРИМЕНЕНИЕМ СИСТЕМ АНАЛИЗА СЕТЕВОГО ТРАФИКА // Современные наукоемкие технологии. 2026. № 3. С. 83-94;URL: https://top-technologies.ru/ru/article/view?id=40709 (дата обращения: 18.05.2026).

DOI: https://doi.org/10.17513/snt.40709