Введение

На сегодняшний день защита от преднамеренных перегрузок вычислительной системы посредством сетевых запросов является неотъемлемой частью стратегии кибербезопасности любой организации. Игнорирование данной угрозы может привести не только к снижению производительности внутренних систем компании, но и к потере данных, когда преднамеренная перегрузка используется в виде отвлекающего маневра для более сложных атак, таких как кража конфиденциальной информации или внедрение вредоносного программного обеспечения. Анализ инцидентов и использование более усовершенствованных инструментов защиты являются ключевыми факторами в эффективной защите от распределенных атак типа «отказ в обслуживании» (DDoS). С этой целью стратегически важно выявлять наиболее передовые способы защиты от данных типов угроз.

Цель исследования – анализ современных патентных решений в области защиты от преднамеренных перегрузок вычислительной системы, созданных посредством распределенных множественных сетевых запросов. Для достижения поставленной цели сформулированы следующие задачи: выявить ключевые технологические направления в области защиты от DDoS атак; классифицировать патентные решения по основным категориям; проследить динамику развития этих технологий с 2000 по 2025 г.; построить и проанализировать кластерную структуру авторов для определения научных связей и лидеров в области; обобщить вызовы и перспективы развития методов защиты.

Материалы и методы исследования

Данные о патентах были собраны из агрегированной базы данных «Lens» [1] за период с 2000 по 2025 г. Первоначальный поиск по ключевому слову «DDoS» выявил 19 594 патентных заявки, опубликованных в указанный период. После применения фильтрации по техническому содержанию и ранжирования по релевантности итоговая выборка для детального анализа составила 8325 патентов. В списке литературы данного исследования представлены 32 наиболее релевантных патентных документа, послуживших основой для классификации технологий и выводов. В ходе исследования использованы следующие методы: терминологический анализ, синтез, обобщение, классификация.

Результаты исследования и их обсуждение

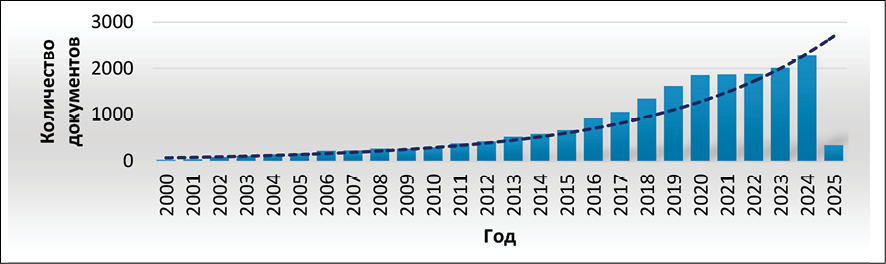

На рис. 1 представлена диаграмма, отображающая динамику публикации патентов по тематике с 2000 по 2025 г.

На момент сбора данных (март 2025 г.) за январь – февраль 2025 г. в базе данных была найдена 341 публикация. Линия тренда на диаграмме имеет экспоненциальный характер, описывается уравнением

y = 55,25e0,1495x,

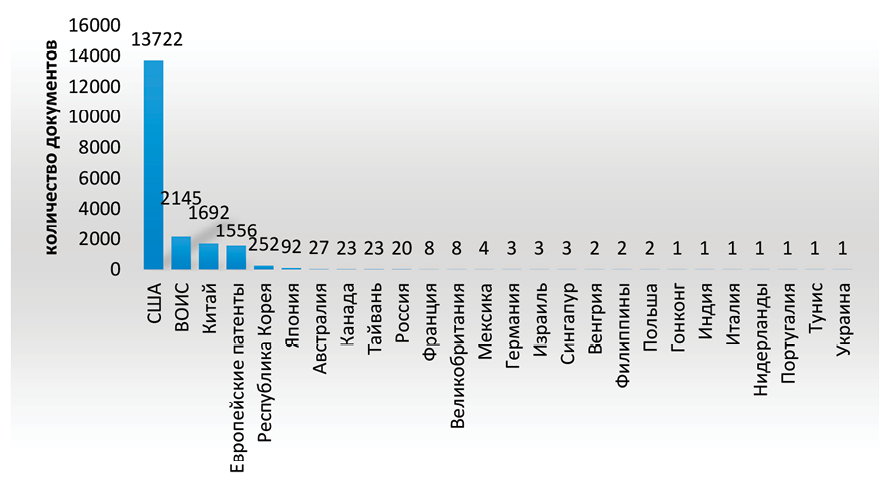

что свидетельствует об актуальности исследования. На рис. 2 изображена диаграмма, отображающая распределение заявок на патенты по юрисдикциям.

Всемирная организация интеллектуальной собственности (ВОИС), США и Китай являются лидерами по количеству опубликованных заявок. Мировая индустрия сетевых технологий остается динамичной и высококонкурентной, однако США, Китай, страны ЕС и Восточной Азии являются ключевыми в разработке сетевых решений, облачных технологий и телекоммуникационного оборудования.

Данная геополитическая расстановка сил находит свое отражение и на корпоративном уровне. Анализ выявил высокую концентрацию патентной активности, где 14 ведущих организаций-патентообладателей суммарно формируют 56,8 % от всего исследованного массива. Это наглядно демонстрирует доминирование ограниченного числа крупных международных корпораций, включая технологических гигантов вроде Cisco Technology Inc. (1117 патентов), Amazon (338 патентов), Huawei (330 патентов), IBM (312 патентов) и даже финансовые структуры, такие как Capital One (612 патентов), которые определяют основные направления развития в данной критически важной области кибербезопасности.

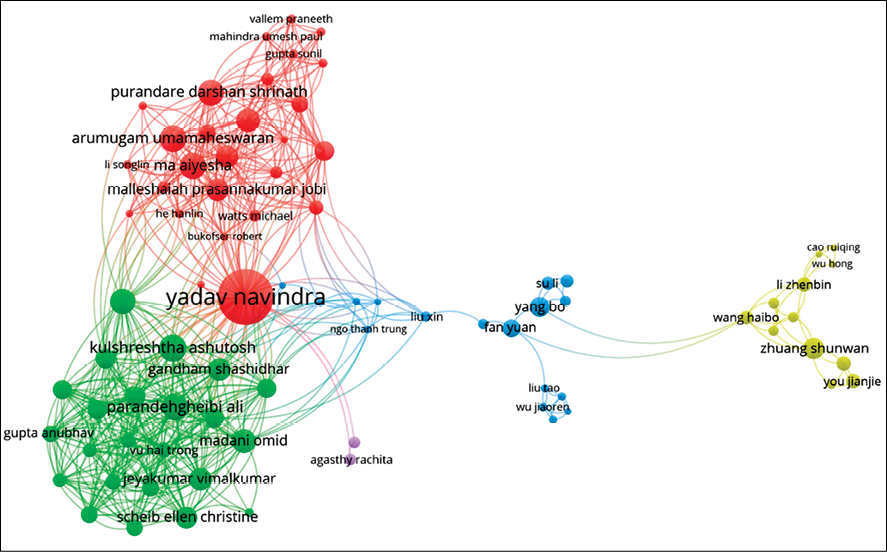

На рис. 3 представлена визуализация кластерной структуры авторов анализируемых патентов и общая сила связи.

В таблице представлены авторы с наибольшей публикационной активностью среди анализируемых патентов.

Рис. 1. Динамика публикации патентов по тематике с 2000 по 2025 г. Примечание: составлен авторами по результатам данного исследования

Рис. 2. Диаграмма распределения заявок на патенты по юрисдикциям Примечание: составлен авторами по результатам данного исследования

Рис. 3. Визуализация кластерной структуры авторов анализируемых патентов Примечание: составлен авторами по результатам данного исследования

Стоит отметить публикационную активность авторов в исследуемой области – Yadav Navindra, Rao Supreeth Hosur Nagesh и Madani Omid, имеющих аффилиацию с компанией Cisco Technology Inc. Количество публикаций с их авторством составляет 2,38 % от всего массива анализируемых документов с общей силой связи 27,28 %. Общая сила связи указывает не только на общее количество документов, написанных в соавторстве, но и общее число авторов в каждом из документов, созданных в соавторстве.

Авторы с наибольшей публикационной активностью среди анализируемых патентов

|

Авторы (страна, город, организация) |

Количество документов |

Общая сила связи |

|

Yadav Navindra, Cisco Technology Inc., Сан-Франциско, Калифорния, США |

126 |

1017 |

|

Kulshreshtha Ashutosh, Google, Менло-Парк, Калифорния, США |

42 |

443 |

|

Parandehgheibi Ali, Массачусетский технологический институт, Кембридж, Массачусетс, США |

41 |

452 |

|

Arumugam Umamaheswaran, Университет штата Мичиган, Ист-Лансинг, Мичиган, США |

40 |

331 |

|

Purandare Darshan Shrinath, Университет центральной Флориды, Орландо, Флорида, США |

39 |

316 |

|

Rao Supreeth Hosur Nagesh, Cisco Technology Inc., Сан-Франциско, Калифорния, США |

38 |

479 |

|

Madani Omid, Cisco, Сан-Франциско, Калифорния, США |

34 |

424 |

|

Gandham Shashidhar, The University of Texas at Dallas Richardson, США |

27 |

416 |

Примечание: составлена авторами по результатам данного исследования.

Проанализировав исследуемые публикации, было определено, что значительная часть патентов связана с использованием блокчейна, искусственного интеллекта (ИИ), программно-определяемых сетей и аппаратных решений для борьбы с DDoS атаками. Существенная часть работ посвящена прогнозированию уязвимостей, интеграции с облачными платформами и квантово-устойчивым технологиям.

В патентах [2–4] используются системы на основе блокчейна для координации и обмена информацией об атаках между участниками сети (провайдерами, правоохранительными органами). Если целевая сеть и провайдеры защиты от DDoS не являются частью блокчейна, для валидации блоков могут использоваться смарт-контракты и алгоритмы консенсуса [5–7].

В патентах [8–10] представлены квантово-устойчивые блокчейны с заменой алгоритма с открытым ключом «ECDSA» на алгоритмы «Rainbow» и «Winternitz One-Time Signature Plus». Данные решения защищают от атак с применением квантовых компьютеров. Динамическое ограничение транзакций в блокчейн-сетях через алгоритм «Least Mean Square», представленных в патентах [11, 12], обеспечивают предотвращение атак от переполнения буфера памяти.

Компания Salesforce предлагает систему генеративных моделей ИИ для создания конфигураций межсетевых экранов и прогнозирования атак [13]. Компания Mazebolt Technologies использует тестирование на уязвимость к DDoS атакам без нарушения работы системы и модели машинного обучения, способные предсказывать уровень уязвимости производственного элемента к DDoS атакам на основе входных данных о среде, таких как защитные слои, используемые сервисы, IP-адреса, порты и т.д. [14]. В патенте [15] используется трехуровневая аналитика на основе ИИ для выявления паттернов атак, угроз, окружения. Применяется объединение и обработка для формирования расширенных наборов данных (например, добавление информации об источниках, целях, географии). Возможна блокировка трафика, перенаправление и прогнозирование будущих атак. Методы машинного обучения также применяются в патентах с использованием протокола динамической маршрутизации «BGP» [16–18]. Компания AT&T применяет методы ИИ для выявления и блокировки DDoS атак, исходящих от скомпрометированных IoT-устройств в домашних сетях [19].

Применение программно-определяемых сетей и ИИ с обратным распространением ошибки позволяет анализировать информацию о потоках и при обнаружении DDoS атак блокировать вредоносный поток [20, 21]. Также данный вид сетей дает возможность перенаправлять вредоносный трафик с помощью скрабинг-комплекса, в то время как нормальный трафик продолжает свой путь к цели [22–24].

Встречаются также аппаратные решения. Устройство для кибербезопасности от компании Teknodc Bilisim, работающее на CentOS, использует модули отбора пакетов, которые осуществляют их дублирование, не мешая обычной работе маршрутизатора, а также применяет искусственный интеллект для анализа сетевого трафика. Данное решение блокирует 99,1 % атак за 0,1–0,5 мс [25]. Коммутаторы компании Barefoot Networks используют специализированную аппаратную логику с возможностью детектирования атак и перенаправлением/блокировкой трафика на скорости линии [26]. Схожий аппаратный комплекс представлен в патентах [27–29].

В рамках интеграции с облачными платформами компания Oracle предлагает перенаправлять вредоносный трафик через «теневые» виртуальные интерфейсы (SD-VNIC) в систему очистки DDoS [30]. Триггером DDoS при этом служит превышение пороговых значений загрузки канала. После снижения угрозы система возвращается к исходным настройкам, удаляя SD-VNIC и обновляя маршруты. Патент [31] предлагает адаптивную систему защиты от DDoS атак для облачных сред. Адаптация достигается за счет перестройки правил фильтрации на основе изменений в сетевой топологии и шаблонах трафика.

Немаловажной остается задача прогнозирования уязвимостей. Базовым остается использование исторических шаблонов трафика для предсказания атак [30, 32] и построение моделей машинного обучения для оценки рисков на основе данных тестирования и журналов [14].

Также нельзя не отметить уже обыденное дифференцирование легитимных пользователей и скриптовых агентов в процессе DDoS атак с использованием тестов на интеллект [33].

Заключение

Современные патентные решения в области защиты от DDoS атак демонстрируют переход к комплексным подходам, сочетающим блокчейн и распределенные системы для координации и обмена информацией об атаках между участниками сети, генеративные модели ИИ и самообучающиеся алгоритмы, использование аппаратной логики для обработки трафика в реальном времени, интеграцию с облачными платформами и поддержку многопротокольных сред. Несмотря на разнообразие методов, сохраняются общие вызовы: минимизация ложных срабатываний, защита от атак с применением квантовых вычислений и масштабируемость решений для крупных сетей. Перспективы дальнейших разработок видятся в углубленной интеграции технологий ИИ и машинного обучения для предиктивной аналитики, а также в создании единых стандартов и протоколов для обеспечения интероперабельности разнородных систем защиты в глобальном масштабе. Таким образом, эффективная защита от DDoS атак будущего будет основываться на симбиозе технологической мощи, предиктивных возможностей и межсетевого сотрудничества.

Конфликт интересов

Библиографическая ссылка

Сарайкин А.И., Галимов Р.Р., Абрамова Т.В. СПОСОБЫ ЗАЩИТЫ ОТ ПРЕДНАМЕРЕННЫХ ПЕРЕГРУЗОК ВЫЧИСЛИТЕЛЬНОЙ СИСТЕМЫ, СОЗДАННЫХ ПОСРЕДСТВОМ РАСПРЕДЕЛЕННЫХ МНОЖЕСТВЕННЫХ СЕТЕВЫХ ЗАПРОСОВ: ПАТЕНТНЫЙ АНАЛИЗ // Современные наукоемкие технологии. 2025. № 11. С. 152-157;URL: https://top-technologies.ru/ru/article/view?id=40579 (дата обращения: 30.04.2026).

DOI: https://doi.org/10.17513/snt.40579