В современных условиях резко возрастает количество контрагентов, как внутри, так и вне организации, в связи с чем увеличивается и документооборот между ними. Основные тенденции, связанные с оптимизацией делопроизводства, ориентированы на максимальную автоматизацию всех связанных с ними процессов и исключение бумажных носителей. Увеличение количества электронного документооборота, необходимого для принятия тех или иных автоматизированных управленческих решений или контрольных мероприятий, приводит к тому, что традиционные методы работы с документами становятся все более нерентабельными [1]. Кроме того, автоматизированные системы не способны принимать какие-либо решения, базируясь на обработке документов на бумажных носителях. К тому же на перемещение документов на бумажных носителях, даже внутри компании, может тратиться до нескольких дней [2].

Учитывая, что перемещение и применение электронных документов связано с новыми для документооборота рисками киберпреступности, необходимо также принимать и факт ее наличия во внимание при разработке и внедрении автоматизированных СЭД.

Разновидность систем электронного документооборота

Потребность в эффективном управлении документами и привела к созданию автоматизированных систем электронного документооборота (СЭД) [2, 3]. Данные системы подразумевают создание электронных документов, их обработку, передачу, хранение и предоставление по запросу пользователю. В связи с хранением документов на электронных носителях особенно важным становится необходимость обеспечения сохранности данных [4, 5].

Считается, что каждая существующая система документооборота конкретно ориентирована в какой-либо области. Основными направлениями систем электронного документооборота являются [6, 7]:

– системы с ориентацией на хранение и поиск информации;

– системы со средствами «workflow». Они ориентированы на контроль маршрутизации документов;

– системы, ориентированные на оказание поддержки в принятии управленческих решений в организации, а также на накопление знаний. Эти системы являются «гибридными» и, как правило, объединяют в себе характеристики систем workflow и хранение информации;

– системы, ориентирующиеся на совместную работу или collaboration системы. Данные системы, в отличие от предыдущих, исключают понятие «иерархия организации»;

– системы с развитыми дополнительными сервисами. Например, это может быть сервис по управлению поставками, сервис по управлению колл-центра и т.д.

– комплексная система электронных документов (документационная система).

Такого рода система будет содержать в себе определенное количество программных подсистем и отвечать определенным требованиям.

Одними из важнейших задач, стоящими перед системами электронного документооборота, являются вопросы обеспечения целостности, доступности, резервирования и конфиденциальности информации [8]. Тем не менее в связи с относительно недавним получением такого рода системами широкого применения, вопросы защищенности данных, обрабатываемых в них, остаются открытыми.

На сегодняшний день в СЭД принято защищать не документы, а системы передачи, обработки и хранения электронных документов. В крупных компаниях такой подход реализован в виде доменных контроллеров, систем Firewall, систем шифрования данных и прочих традиционных для систем защиты данных решений.

При пересылке документов между организациями в настоящее время принято защищать документы электронными подписями с помощью криптографических систем. Электронные подписи, в настоящем их виде, несовершенны и вынуждают пользователей разбираться в особенностях их эксплуатации, что достаточно сложно даже для опытных пользователей. Дело в том, что каждая организация использует свои системы криптографических электронных подписей, что еще больше затрудняет вопрос ее применения. Кроме того, электронная подпись слабо защищает данные от изменений и не ведет их (изменений) какое-либо логирование.

Основные опасности для информационных систем

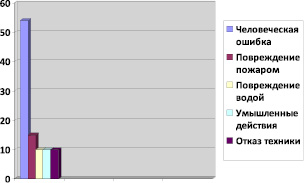

Научно-исследовательским центром DataPro Research, Computer Security Institute, ФБР и компании Ernst&Young были проведены исследования (рисунок), согласно которым были выявлены основные причины повреждения и уничтожения информации.

Причины повреждения у уничтожения документов

Эти причины могут быть отнесены и к системам электронного документооборота: человеческая ошибка – 54 %; повреждение пожаром – 15 %; повреждение водой – 10 %; умышленные действия – 10 %; отказ техники – 10 %.

К основным исполнителям действий отнести следующие категории: сотрудники компании – 81 %; бывшие работники компании – 6 %; посторонние люди – 13 %.

Из статистики видно, что существующие подходы к обеспечению безопасности не оправданы и в реальности практически не защищают систему, хотя их стоимость достаточно высока, а сама система в результате достаточно громоздка, и связано это, в основном с необходимостью осуществления защиты в первую очередь от самих сотрудников этих компаний.

В связи с чем программные средства защиты информации целесообразно наиболее эффективно реализовать в виде дополнительных модулей системы документооборота в зависимости от условий их дальнейшего применения.

Это таит в себе определенные сложности для пользователя при налаживании электронного документооборота между организациями, так как каждая отдельно взятая компания использует надстройки своего производителя СЭД, при этом между собой они редко коррелируют [9].

Основные пути совершенствования уровня защищенности СЭД

Все означенные выше системы электронного документооборота имеют те или иные встроенные функции безопасности, которые в целом основаны на разграничении прав доступа в зависимости от роли, которую играет пользователь системы. Но это не сможет предотвратить угрозу несанкционированного использования конфиденциальной информации авторизованным пользователем. Поэтому большинство экспертов считают СЭД одним из элементов корпоративной информационной структуры, которая должна защищаться не отдельно, а в рамках единой политики обеспечения информационной безопасности организации, таким образом, защищенность электронного документооборота, прежде всего, определяется защищенностью инфраструктуры.

На сегодняшний день основная идея защищенного электронного документооборота состоит в том, что к задаче защиты системы электронного документооборота надо подходить с точки зрения классической защиты информационной системы. Следующим шагом все производители и разработчики СЭД будут использовать механизмы, обеспечивающие следующие функции [10]:

1) контроль целостности используемого программного обеспечения (в основном легко организуется за счет применения средств антивирусной защиты);

2) регистрацию событий в информационных системах (проведенные нами исследования показывают, что данную функцию возможно использовать с помощью механизма внедрения матрицы доступа с фиксацией не только факта доступа, но и характера изменений или же за счет технологий Blockchain);

3) криптографическую защиту (может быть организована различными методами от шифрования базы данных до шифрования физических носителей информации);

4) межсетевое экранирование (организовывается за счет стандартных на сегодняшний день средств системного и сетевого администрирования);

5) виртуальные частные сети (организуется за счет стандартных на сегодняшний день средств системного и сетевого администрирования);

6) аудит информационной безопасности.

Как говорилось ранее, большую часть перечисленных выше механизмов возможно достаточно легко реализовать в любой существующей системе документооборота в виде модулей либо отдельных программных продуктов (решений). Такого рода предложения не повлекут за собой существенных финансовых и трудовых затрат, в то время как результат для безопасности организации в целом будет достаточно ощутим. При написании статьи авторами было опробовано тестовое внедрение дополнительных модулей в следующие системы электронного документооборота: 1С: Документооборот; DocsVision; IT-Inco; Optima-WorkFlow; RBC Docs; VisualDoc; Дело.

Что подчеркивает возможность применения модульности системы обеспечения безопасности электронного документооборота в практическом выражении.

Тем не менее, если обратить пристальное внимание на современные тенденции в информационных системах в целом, для электронного документооборота возможно использовать технологии из мира криптовалюты.

Проведенный анализ показывает, что обмен между контрагентами различного вида документами возможно осуществлять с помощью технологии Блокчейн (Blockchain). Данная технология представляет собой выстроенную по определенным правилам непрерывную последовательность цепочки блоков, содержащих информацию. Чаще всего данная цепь децентрализована, а информация в ней подтверждается следующими блоками. Особенность данной технологии в том, что цепь может содержать и распространять любую информацию во взаимосвязанных блоках.

Хотя в настоящее время данные технологии применяются в основном для криптовалют, уже существуют и разрабатываются другие проекты. Так, в 2014 г. была создана компания Bitnation которая начала предоставлять услуги по удостоверению личности, нотариату и т.д. А в 2016 г. Шведский земельный комитет начал тестирование данной технологии для переноса на ее основу базы данных земельных участков в Швеции. В 2018 г. Сбербанк РФ начал использование платформ на основе Блокчейн для анализа денежных потоков.

Исходя из проведенных авторами исследований применение системы Блокчейн для СЭД позволит максимально эффективно реализовать функции регистрации событий, проверки целостности, криптографической защите, подтверждению личности отправителя или подписанта и хранению документов. Что, в свою очередь, позволит практически полностью реализовать функции безопасного и достоверного документооборота как внутри организаций, так и между контрагентами.

В проведенном авторами исследовании возможности использования данной технологии в системе электронного документооборота было сделано следующее:

1. Перевод на платформу внутри корпоративного документооборота нескольких тестовых организаций. Единственная проблема, с технической точки зрения – это необходимость постоянного подключения к сети Интернет и некоторое время на проведение транзакций и подтверждений по сети.

2. В качестве тестовой платформы была использована сеть Spread – она отвечала параметрам скорости транзакций, достаточной дешевизны ее обслуживания в виде размещения собственных вычислительных мощностей на ее базе.

Описанное выше решение позволило отказаться от СУБД в привычном нам виде при использовании электронного документооборота внутри компании. На данный момент движение всех документов можно легко отследить по цепочке.

Возможно, что повсеместное применение систем на основе технологии Блокчейн столкнется с вопросами юридического характера, так как на сегодняшний момент нет ни одного правоустанавливающего акта на данную тему, но это лишь вопрос времени, так как на данные технологии уже обратили на себя внимание банковские структуры, для проводки финансовых транзакций, в рамках информационных систем которых вирируется в том числе информация, относящаяся к категории персональных данных, что побудит их (банки) всерьез заняться вопросами юридической подоплеки. Тем не менее этот факт не должен мешать развитию технологии на этапах внедрения документооборота внутри компаний [11].

С точки зрения безопасности технологии Блокчейн, существует вероятность подмены целой цепочки со стороны киберпреступников, но для этого необходимо очень большое количество вычислительных мощностей. Следует отметить, что с начала использования технологий Блокчейн и Биткоин официально не зафиксировано ни одного взлома цепи.

Выводы

Документооборот материализует процессы сбора, преобразования, хранения информации, а также процессы управления: подготовку и принятие решений, контроль за их выполнением. Защита информации в системах документооборота – насущная необходимость современного функционирования любого предприятия. Построение оптимальных систем с точки зрения их защищенности предполагает учет большого числа параметров, которые необходимо оценить. Учитывая сложность формализации параметров информационных объектов, влияние на процесс множества факторов, изменяющихся, а также сложность определения их количественных показателей, решение поставленных задач требует применения аппарата теории нечетких множеств и сложной системы экспертных оценок.

Хотя выбор конкретных средств защиты зависит от ценности информации, типа СЭД и конкретной организации, в настоящее время имеет смысл обратиться к статистике и строить систему, ориентированную именно на нее. Тем не менее в любом случае, опираясь на статистику исследований DataPro Research, Computer Security Institute, ФБР и компании Ernst&Young описанную выше, должны быть внедрены элементарные, самые дешевые и от этого не менее эффективные средства – вход в систему документооборота должен осуществляться по системе паролей с разграниченным уровнем доступа. Физический доступ в помещение, где установлена система управления документооборотом, должен осуществляться по правилам внутреннего распорядка и быть ограниченным для посторонних лиц [12].

Основная проблема развития систем защиты электронного документооборота в их разрозненности, большой номенклатуре систем криптографической защиты, что существенно затрудняет работу конечного пользователя на всех этапах работы с документами.

В среднесрочной перспективе наиболее эффективно применение технологий Блокчейн для осуществления всесторонней защиты документов. Технология позволит осуществлять эффективную защиту предприятиям любого размера без особых трудозатрат, а значит, повысит эффективность их работы. Кроме того, повсеместное применение технологии позволит наконец полностью стандартизовать СЭД и протоколы, что положительно скажется на рынке в целом.